Sharkbot blijft bedreiging voor mobiel met cryptowallet.

SharkBot leegt cryptorekeningen en leest OTP's -

Dus het kan tweefactor-authenticatie omzeilen!

Cybersecurity-experts waarschuwen voor malware die zich richt op bank-apps en crypto-exchanges in Android-smartphones.

Het werd ontdekt door Cleafy, een team van cybersecurity-experts dat banken en financiële instellingen helpt op te schalen om online fraude te bestrijden.

Deze trojan, door Cleafy "SharkBot" genoemd, hackt de bank-apps die op geïnfecteerde apparaten zijn geïnstalleerd en "initieert geldoverdrachten die multi-factor authenticatie omzeilen."

"Zodra SharkBot met succes is geïnstalleerd op het apparaat van het slachtoffer, kunnen aanvallers gevoelige bankinformatie verkrijgen door misbruik te maken van toegankelijkheidsdiensten, zoals inloggegevens, persoonlijke informatie, huidig saldo, enz., Maar ook om opdrachten uit te voeren op het geïnfecteerde apparaat ".

Maar wat is deze Trojan horse dan precies ?

Trojan is een kwaadaardige code of software die ongemerkt het apparaat van het slachtoffer binnenkomt om vervolgens de controle over het apparaat overneemt.

Een Trojaans paard kan, eenmaal geïnstalleerd, tekst lezen, toetsenbordslagen opnemen en een 'backdoor' geven aan meer malware. Het kan zelfs het hele apparaat schoonvegen of gijzelen door gegevens te blokkeren, gegevens te wijzigen en de prestaties van het apparaat te verstoren.

Wat maakt deze Sharkbot Trojan-horse zo gevaarlijk ?

SharkBot wordt gecategoriseerd als een gevaarlijke malware ,omdat het zich alleen richt op bank-apps en crypto-exchanges en bankoverschrijvingen

initieert.

De nieuwe generatie technologie en geavanceerd werken maakt het nog moeilijker om te detecteren.

Cleafy heeft 22 verschillende doelen geïdentificeerd, waaronder internationale banken uit het VK en Italië en 5 verschillende cryptocurrency-services die worden aangevallen door SharkBot.

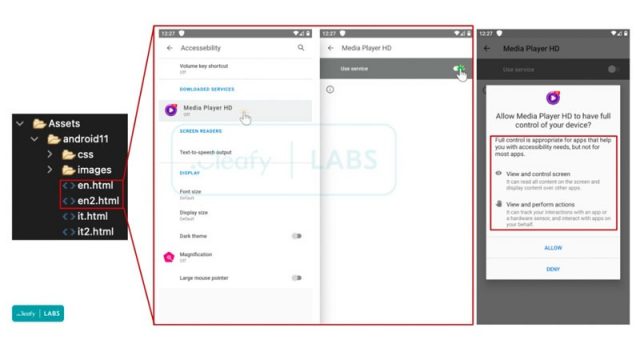

SharkBot verbergt zichzelf als een legitieme applicatie op een apparaat. Nadat het is geïnstalleerd, wordt er geen pictogram weergegeven terwijl de malware alle machtigingen krijgt die het nodig heeft door Android Accessibility Services te activeren.

De toestemming om toegankelijkheidsdiensten te activeren wordt echter door gebruikers zelf gegeven. ...!! Let dus op !!!

Wat SharkBot doet, is dat het een pop-up op het scherm blijft tonen om toegang tot deze services mogelijk te maken. Nadat ze het meerdere keren op hun scherm hebben zien verschijnen, staan gebruikers de toegang toe.

Maar hoe komt dit dan op mijn mobiel of laptop ?

SharkBot is niet beschikbaar in de Google Play Store. Het betekent dat er geen mogelijkheid is dat het een apparaat binnenkomt via app-installatie.

Het wordt geïnstalleerd op apparaten met behulp van side-loading techniek en social engineering schema's.

Sideloading is een proces waarbij bestanden worden overgedragen tussen twee devices - mobiele telefoon naar mobiele telefoon of computer naar mobiele telefoon of mobiele telefoon naar computer (-of laptop).

Het is ook van toepassing op de overdracht van apps van webbronnen die niet veilig zijn. ..!!!!

Maar hoe halen ze dan geld of crypto van mijn mobiel of laptop ?

SharkBot implementeert een overlay op mobiele telefoons, zodat gebruikers wachtwoorden invoeren in een verkeerde app. Het onderschept ook sms-berichten om toegang te krijgen tot geheime codes, logt toetsaanslagen en omzeilt ook tweefactorauthenticatie.

Zelfs na het verkrijgen van toegang tot alle toegankelijkheidsfuncties, gebruikt SharkBot echter alleen een sub-sectie van deze functies. De malware wordt alleen geactiveerd wanneer:

- er wordt op een knop geklikt, tekst getypt of een item geselecteerd

- een nieuwe activiteit wordt gelanceerd

- er verschijnt een nieuwe melding op het apparaat

Eenmaal geactiveerd, vult SharkBot automatisch alle velden in bank-apps in en start geldoverdrachten....!

Omdat het ook toegang heeft tot sms-berichten en meldingen, kan het ook een eenmalig wachtwoord (OTP) lezen dat door de bank naar de gebruiker is verzonden.

Kan het worden gedetecteerd?

Cleafy zegt dat SharkBot een zeer lage detectiegraad heeft door antivirussoftware. De bot implementeert meerdere technieken om detectie te voorkomen. De malware is helemaal opnieuw geschreven, wat de detectie ervan nog moeilijker maakt ...oei!

Laatste posts

- 13-12-2023

- Daling dient als springplank voor Crypto / BTC opmars.

- 03-05-2022

- Koersduik voor crypto door Chinese beurs..........................???

- 01-05-2022

- Bretton Woods fase 3

- 21-03-2022

- SEC schiet zichzelf in de voet,met aanklacht Coinbase

- 03-03-2022

- Bitcoin is van iedereen en van niemand...